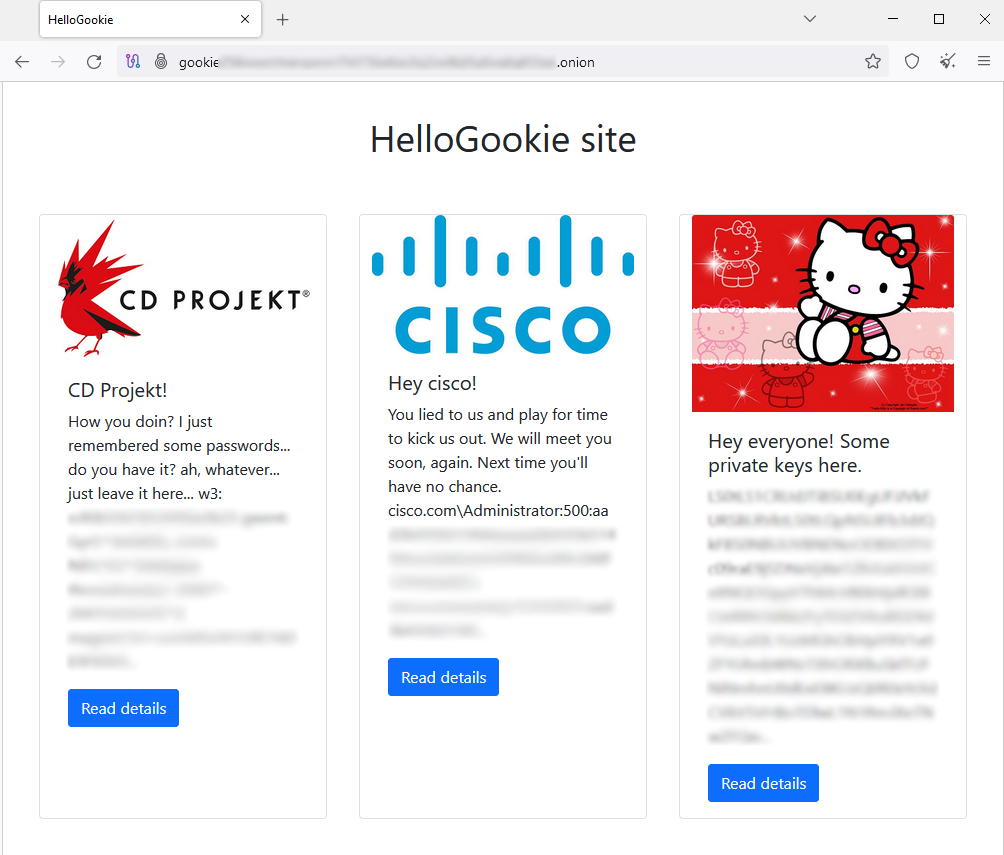

HelloKitty 勒索软件操作的运营者宣布他们将名称更改为“HelloGookie”,并公布了之前泄露的 CD Projekt 源代码的密码、思科网络信息以及旧攻击的解密密钥。

发布此消息的黑客名字是“Gookee/kapuchin0”,并声称自己是现已不复存在的 HelloKitty 勒索软件的原始创建者。

正如威胁研究人员 3xp0rt 周四首次报道的那样,此次品牌重塑恰逢 HelloGookie 新暗网门户的推出。

为了庆祝此次发布,该黑客发布了四个私有解密密钥,可用于解密较早攻击中的文件,以及在 2022 年攻击中从思科窃取的内部信息以及《巫师之昆特牌》、《巫师 3》和《巫师 3》泄露源代码的密码。Red Engine 于 2021 年从 CD Projekt 被盗。

正如 VX-Underground 首次发现的那样,一组开发人员已经根据泄露的源代码编译了《巫师 3》,并分享了开发版本的屏幕截图和视频。

泄露的 CD Projekt 数据未压缩为 450 GB,包含《巫师 3》、《巫师之昆特牌》、《赛博朋克》的源代码、各种游戏机 SDK(PS4/PS5 XBOX NINTENDO)以及一些内容。构建日志。

泄露的源代码包含允许启动《巫师 3》开发者版本的二进制文件。开发者现在正致力于从源代码编译游戏,他们说这些是取自早期的版本 。

他们之前能够从 CD Projekt 的泄露中编译出《赛博朋克 2077》,并且是之前 GTA V 源代码泄露的幕后黑手。

HelloKitty 是谁?

HelloKitty 是 2020 年 11 月推出的勒索软件操作,因攻击企业网络、窃取数据和加密系统而臭名昭著。

他们的第一次高调攻击发生在 2021 年 2 月,当时他们入侵了《赛博朋克 2077》、《巫师 3》和《巫师之昆特牌》游戏的创作者 CD Projekt Red。作为攻击的一部分,勒索软件团伙对公司的服务器进行了加密并窃取了源代码。

HelloKitty 后来声称他们在暗网上出售了这些数据,其中包括当时尚未发布的《巫师 3》的代码。

勒索软件运作规模逐渐扩大,并于 2021 年中期发布了针对 VMware ESXi 的 Linux 变种,为其附属公司创造了额外的盈利机会。

2022 年,另一个勒索软件操作的数据泄露网站 Yanluowang 据称遭到黑客攻击,泄露了成员之间的对话。这些对话显示,Yanluowang 与 HelloKitty 的开发者关系密切,后者在对话中使用了 Guki 这个名字。

2023 年 10 月,Gookee/kapuchin0 在黑客论坛上泄露了 HelloKitty 构建器和源代码,标志着运营的结束。

以 HelloGookie 的形式返回

该黑客现在声称他们将勒索软件操作重新命名为 HelloGookie,但尚未透露任何新的受害者,也没有最近攻击的证据。

然而,黑客已经发布了从 CD Projekt Red 和思科的旧攻击中窃取的信息。该数据泄露网站还包括旧版本 HelloKity 勒索软件加密器的四个私有解密密钥,这可能允许一些受害者免费恢复他们的文件。

数据泄露网站上的思科条目包含据称是在安全漏洞期间提取的 NTLM(NT LAN Manager)哈希值(加密帐户密码)列表。

思科此前曾于 2022 年承认,它遭到了 Yanluowang 勒索软件组织的黑客攻击,据称该事件仅限于从单个受感染帐户中窃取非敏感数据。

Kapuchin0 对这些数据的访问以及对 Yanluowang 的大力支持表明,两个组织之间的合作比最初所知的更为密切。

思科今天就此次泄露事件表示:“思科了解最近发布的涉及 2022 年 5 月安全事件的信息。我们的威胁情报研究组织 Cisco Talos 在 2022 年 8 月发布的博客文章中提供了该事件的详细摘要。” 。

HelloGookie 能否达到 HelloKitty 的运营成功、攻击量和恶名程度还有待观察。